IPv4’te kullanılabilecek IP sayısının yetersiz olmasından dolayı, IP’ler sınıflara ayrılmıştır. Bu sınıflandırma neticesinde iç ağlarda ve dış ağlarda kullanılmak üzere IP adresleri gruplandırılmıştır.

Belki dikkatinizi çekmiştir, iç ağlarda genellikle 192.168 ile başlayan IP adresleri görürüz. Misal, şu an evinizde bağlı olduğunuz ağın IP adresine bir bakın. Büyük bir ihtimal, 192.168 ile başlıyordur. Benim IP adresim 192.168.1.21 imiş.

İç ağlarda kullanılabilecek IP adresleri Private IP adresleri olarak adlandırılmıştır. İç ağlarda kullanılabilecek IP adresleri aşağıdaki gibidir.

10.0.0.0 – 10.255.255.255

172.16.0.0. – 172.31.255.255

192.168.0.0 – 192.168.255.255

Bu IP adresleri iç ağlarda kullanılmak üzere ayrılmıştır ve yönlendirici (router) tarafından bu IP adresleri yönlendirilmez. Yönlendirme işlemi, bu IP adresleri Public IP adresine çevrilerek yapılır. Bu işlemlere de NAT (Network Address Translation – Ağ Adresi Çevirisi) denir.

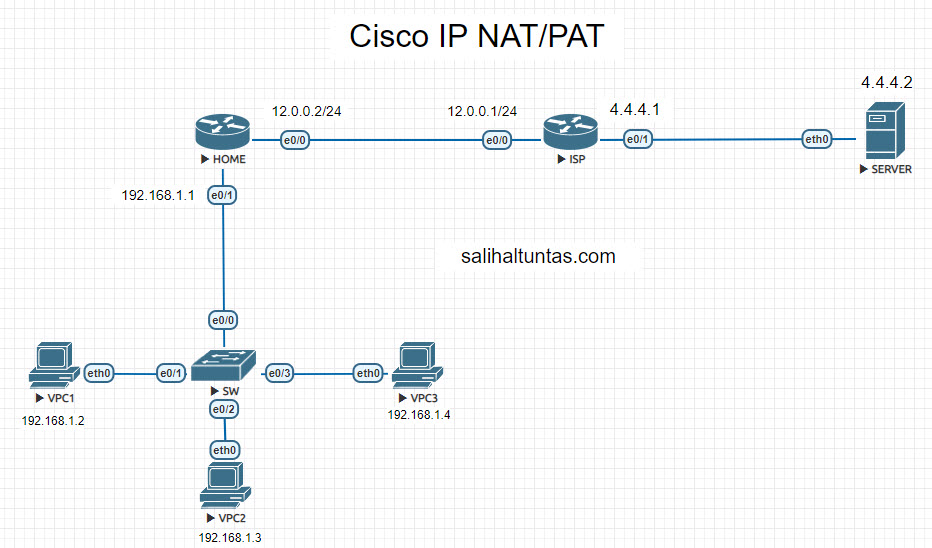

Basit bir topoloji üzerinden NAT konfigürasyonu yapalım.

Konfigürasyona başlamadan önce, router ayarlarımızı yapalım. Interface IP adreslerini verdikten sonra, ağların haberleşmesi için statik route yazacağım.

Home router için yapılandırma

HOME(config)#interface ethernet 0/1 HOME(config-if)#ip address 192.168.1.1 255.255.255.0 HOME(config-if)#no shutdown HOME(config-if)#exit HOME(config)#interface ethernet 0/0 HOME(config-if)#ip address 12.0.0.2 255.255.255.0 HOME(config-if)#no shutdown HOME(config-if)#exit HOME(config)#ip route 0.0.0.0 0.0.0.0 12.0.0.1 HOME(config)#do write

ISP router için yapılandırma

ISP(config)#interface ethernet 0/0 ISP(config-if)#ip address 12.0.0.1 255.255.255.0 ISP(config-if)#no shutdown ISP(config-if)#exit ISP(config)#interface ethernet 0/1 ISP(config-if)#ip address 4.4.4.1 255.255.255.0 ISP(config-if)#no shutdown ISP(config-if)#exit ISP(config)#ip route 192.168.1.0 255.255.255.0 12.0.0.2 ISP(config)#do write

Router’lar için yapılandırmayı yaptık. Yazının başında Router’lar tarafından Private Network’ler için yönlendirme yapılmadığından bahsetmiştim. Örnekte ISP router tarafından iç ağa route yazmış olsam da, gerçek dünyada böyle bir şey olmadığını bilelim.

Cisco Statik IP NAT Konfigürasyonu

Statik IP NAT işleminde, her Private IP adresi tek tek Public IP adresine çevrilir. Tabii ki elimizde çok fazla Public IP olmadığı için bu işlem her zaman yapılamaz. Statik IP NAT işlemi, genellikle kullanıcı IP adresi çevriminden ziyade hizmet veren servisler için kullanılır. (Örneğin, dışarıya hizmet veren sunucular gibi)

Şimdi gelelim yapılandırmaya. Öncelikle hangi tür NAT işlemi ya da PAT işlemi yapılırsa yapılsın, iç ve dış taraflar Interface’lere tanıtılır.

HOME routerı için ethernet 0/1 iç taraf, ethernet 0/0 dış taraftır. Bunu belirtmek için interface içinden bu atamalar yapılır.

HOME(config)#interface ethernet 0/1 HOME(config-if)#ip nat inside HOME(config-if)#exit HOME(config)#interface ethernet 0/0 HOME(config-if)#ip nat outside

NAT için iç ve dış taraflar belirtildikten sonra, dönüşün yapılacak IP adresleri belirtilir.

Komut yapısı : ip nat inside source static Yerel IP adresi Dönüştürülecek IP adresi

Örnek olarak, topolojimizde bulunan 192.168.1.3 adresini statik olarak 12.0.0.3 adresine dönüştürecek yapılandırmayı yapalım.

HOME(config)#ip nat inside source static 192.168.1.3 12.0.0.3

Görüldüğü gibi yapılandırma çok basit. Dönüştürülmek istenen Private IP adresi ve Public IP adresi tek tek belirtilir. Şimdi test için VPC2’den 4.4.4.2 nolu IP adresine sahip sunucuya ping atalım ve router üzerinden NAT işlemine bakalım.

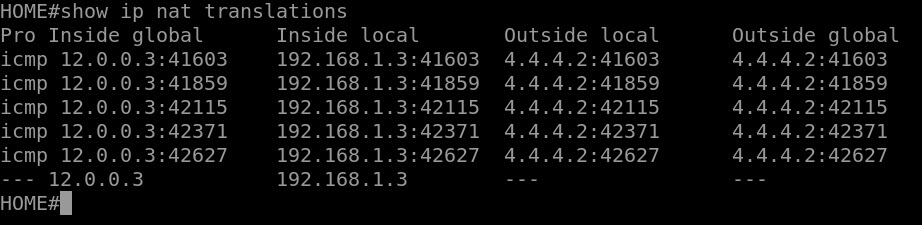

Yapılan NAT işlemlerini görmek için show ip nat translations komutu kullanılır.

Çıktıya baktığımızda, çevrim ile ilgili 4 kısım görünmektedir.

Inside global : Bizim tarafımızda bulunan Dış IP adresidir. (Public IP Address)

Inside local : Bizim tarafımızda bulunan yerel ağ IP adresidir (Private IP Address)

Outside local : Karşı tarafın yerel ağ IP adresidir.

Outside global : Karşı tarafın Dış IP adresidir.

Örneğimizde, yerelde bulunan 192.168.1.3 IP adresi, internete 12.0.0.3 IP adresi ile çıkmıştır. Karşı tarafta NAT işlemi yapılmadığı için Outside global ve outside local IP adresleri 4.4.4.2 olarak görünmüştür.

Cisco Dinamik IP NAT Konfigürasyonu

Dinamik NAT işleminde, kullanılabilecek Public IP’ler için havuz oluşturulur ve NAT yapılacak Private IP adresi havuzda bulunan boş IP adresi ile NAT’lanır. Burada da iç ağda fazla kullanıcı olması ve Public IP adresinin az olması nedeniyle sorunlar olabilir. Biz yine de nasıl yapıldığını görelim.

NAT işlemine tabii tutulacak ağlar için Access-List hazırlanır. Örneğimizde bu ağ 192.168.1.0 ağıdır.

HOME(config)#access-list 10 permit 192.168.1.0 0.0.0.255

NAT işleminde kullanılacak IP adresleri için pool (havuz) oluşturulur.

Ben, havuz ismi DNAT olan ve 12.0.0.10 ile 12.0.0.20 arasındaki IP adreslerinin dönüştürüleceği bir havuz oluşturacağım:

HOME(config)#ip nat pool ? WORD Pool name HOME(config)#ip nat pool DNAT ? A.B.C.D Start IP address netmask Specify the network mask prefix-length Specify the prefix length HOME(config)#ip nat pool DNAT 12.0.0.10 ? A.B.C.D End IP address HOME(config)#ip nat pool DNAT 12.0.0.10 12.0.0.20 ? netmask Specify the network mask prefix-length Specify the prefix length HOME(config)#ip nat pool DNAT 12.0.0.10 12.0.0.20 netmask ? A.B.C.D Network mask HOME(config)#ip nat pool DNAT 12.0.0.10 12.0.0.20 netmask 255.255.255.0

Son olarak izin verilen ağı ve NAT havuzunu tanımlayacağım.

HOME(config)#ip nat inside ?

destination Destination address translation

source Source address translation

HOME(config)#ip nat inside source ?

list Specify access list describing local addresses

route-map Specify route-map

static Specify static local->global mapping

HOME(config)#ip nat inside source list ?

<1-2699> Access list number for local addresses

WORD Access list name for local addresses

HOME(config)#ip nat inside source list 10 ?

interface Specify interface for global address

pool Name pool of global addresses

HOME(config)#ip nat inside source list 10 pool ?

WORD Pool name for global addresses

HOME(config)#ip nat inside source list 10 pool DNAT

Test için tüm PC’lerden sunucuya (4.4.4.2) ping atacağım ve show ip nat translation komutu ile dönüşümlere bakacağım.

Cisco PAT Konfigürasyonu

Gelelim PAT (Port Address Translations) yapılandırmasına. PAT dönüşümünde, Private IP adresleri tek bir IP üzerinden çıkış yapar. Bunun için ise, IP adresine ilave olarak port numarası atanır. Böylece birden fazla IP adresi kullanmak yerine, tek bir IP adresi kullanılır ve IP adresleri efektif bir şekilde kullanılmış olunur.

PAT işleminden önce yine bir ACL yapılır.

HOME(config)#access-list 10 permit 192.168.1.0 0.0.0.255

Yapılandırmada izin verilecek iç ağ belirtilir. Ardından çıkış interface’si belirtilir ve overload parametresi eklenir.

HOME(config)#ip nat inside source list 10 interface ethernet 0/0 overload

Yapılandırma bu kadar basit. Test için 3 PC’den de sunucuya (4.4.4.2) ping atalım ve dönüşümlere bakalım.

Temel olarak NAT ve PAT yapılandırması bu şekildeydi. Yapmış olduğunuz yapılandırmayı silmek için, komutun başına no parametresini ekleyerek silebilirsiniz. Örnek olarak yapmış olduğumuz PAT yapılandırmasını silelim.

no ip nat inside source list 10 interface ethernet 0/0 overload

Başka bir yazıda görüşmek üzere. Yazıyı beğendiyseniz, sosyal medya hesaplarınızda paylaşarak destek olabilirsiniz.

Emeğine sağlık dostum…

peki karşı tarafa da pat yaptığımızda nasıl yapacağız. Karşı tarada da pat yapıyorum bu sefer ping atamıyorum